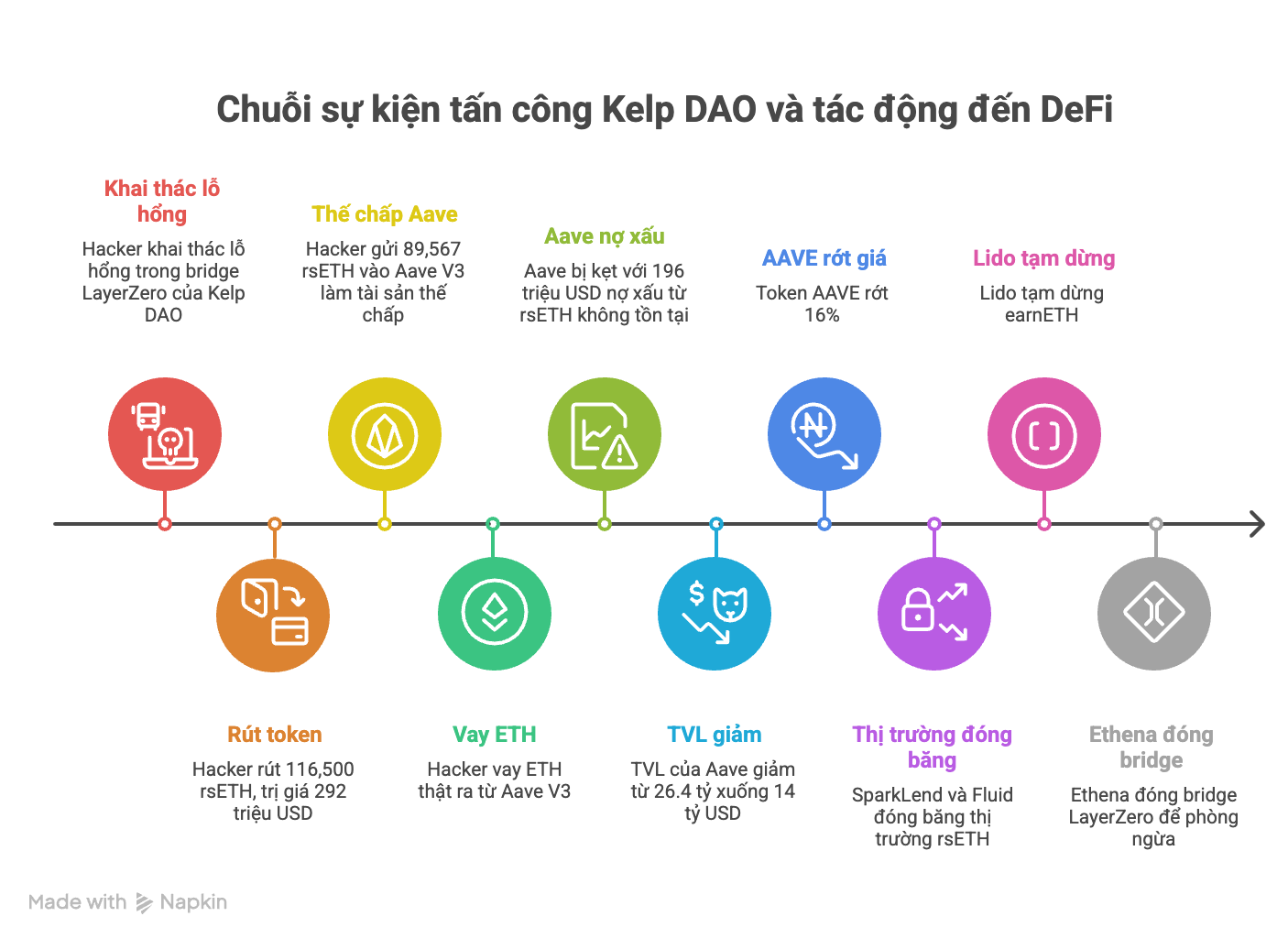

Ngày 18/4, hacker đã khai thác lỗ hổng trong bridge LayerZero của dự án DeFi Kelp DAO và rút đi 116,500 rsETH, tương đương khoảng 292 triệu USD và chiếm khoảng 18% tổng cung lưu thông của token này. Hắn không bán ngay, người ta trong thị trường giờ khôn hơn rồi.

Thay vào đó, kẻ gian đã đem 89,567 token vừa lấy được đó gửi vào Aave V3 làm tài sản thế chấp, vay ETH thật ra, rồi đi mất. Aave bị kẹt lại với khoảng 196 triệu USD nợ xấu từ những token thực chất không tồn tại vài giờ trước đó.

Hậu quả là khiến TVL của Aave giảm từ 26.4 tỷ xuống gần 20 tỷ USD trong 48 giờ và hiện đang ở mức 14 tỷ. Token AAVE rớt 16%.

SparkLend và Fluid đóng băng thị trường rsETH. Lido tạm dừng earnETH. Ethena đóng bridge LayerZero dù họ không có liên quan trực tiếp gì đến vụ này.

Stani Kulechov, người sáng lập Aave, lên Twitter nói rằng các hợp đồng của Aave không bị xâm phạm, các biện pháp tạm dừng khẩn cấp đã hoạt động đúng, hệ thống vận hành đúng như thiết kế. Và đó chính là vấn đề. Nếu hệ thống chạy đúng thiết kế mà kết quả đã tệ thế này, bản thân thiết kế mới là thảm họa.

Lỗ hổng thật sự nằm ở đâu?

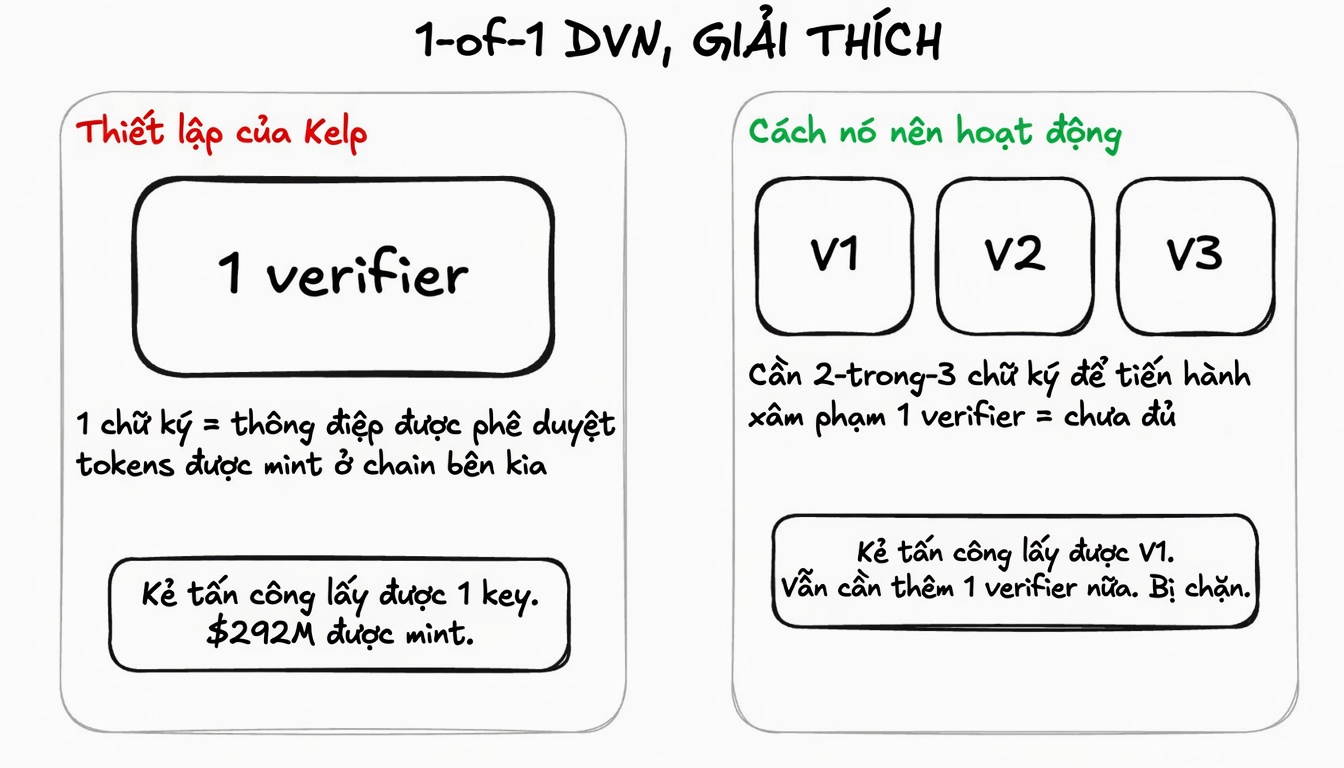

Bridge của Kelp đang chạy với cấu hình là 1-of-1 DVN.

Hiểu đơn giản thì DVN là bên chịu trách nhiệm kiểm tra và xác nhận các giao dịch xuyên chuỗi. Cấu hình 1-of-1 có nghĩa là chỉ có một bên duy nhất làm việc đó. Điều đó đồng nghĩa với việc chỉ cần duy nhất chữ ký là đủ để thông qua bất kỳ giao dịch nào, bao gồm cả việc tạo ra hàng trăm triệu USD token mới.

Để so sánh cho dễ hình dung, ngân hàng truyền thống thường yêu cầu hai đến ba người ký phê duyệt chỉ để chuyển 10,000 USD. Mặt khác, Kelp đang dẫn hàng tỷ USD qua một cây cầu mà bất kỳ ai kiểm soát được một điểm duy nhất đó là có thể làm mọi thứ, ngay cả việc cướp tiền mà không ai hay biết.

Phía Aave cũng không vô can. Họ đã chấp nhận rsETH làm tài sản thế chấp với tỷ lệ LTV 93%, nghĩa là cứ mỗi USD rsETH gửi vào, Aave cho vay ra 93 xu tiền thật. Anh em chỉ đặt thông số cao như vậy khi tin tưởng tuyệt đối vào tài sản thế chấp.

Aave tin tuyệt đối vào một token mà toàn bộ nguồn cung có thể bị phình ra 18% chỉ trong một giao dịch duy nhất. Thêm vào đó, giới hạn cung được đặt đủ rộng để một ví duy nhất có thể gửi vào 90,000 rsETH mà không kích hoạt bất kỳ cảnh báo nào.

Sau vụ việc, mọi báo cáo post-mortem đều xác nhận hợp đồng chạy đúng, oracle báo giá đúng, lệnh thanh lý kích hoạt đúng và các biện pháp tạm dừng khẩn cấp hoạt động trong vài phút.

Tất cả điều đó đúng, nhưng đó không phải vấn đề.

Vấn đề là Aave đã thiết kế một hệ thống mà về nguyên tắc sẽ nhận hàng trăm triệu USD tài sản thế chấp không có giá trị thật từ một ví ẩn danh và phát hành nợ thật ra ngoài.

Composability là gì và tại sao nó trở thành điểm yếu chết người của DeFi?

DeFi hay tự hào về thứ gọi là composability, tức là các giao thức có thể kết nối và tương tác với nhau như những mảnh LEGO. Tiền có thể chảy tự do từ giao thức này sang giao thức khác, tạo ra hiệu quả vốn mà tài chính truyền thống không làm được. Nghe rất hay. Vấn đề là khi mọi thứ kết nối với nhau, rủi ro cũng kết nối theo.

Khi anh em gửi tiền vào Aave, thực tế anh em đang đặt niềm tin đồng thời vào thông số rủi ro của Aave, oracle định giá rsETH, bridge của Kelp và cấu hình DVN của Kelp. Cái cuối cùng đó là thứ hầu hết người dùng Aave chưa bao giờ nghe đến.

Đây chính là ý nghĩa thật sự của composability trong thực tế, không phải là hiệu quả, mà là rủi ro của một giao thức được chuyển sang người dùng của giao thức khác mà họ không hề biết.

Vì vậy, trên thực tế, ngân hàng truyền thống sẽ không nhận IOU của nhau làm tài sản thế chấp nếu không qua cả một đội ngũ chuyên đánh giá rủi ro. Họ học bài học đó vào năm 2008, khi cả hệ thống tài chính toàn cầu gần như sụp đổ vì rủi ro chồng chất lên nhau trong các công cụ phái sinh mortgage. DeFi đang tái hiện cùng một cấu trúc đó nhưng ở tốc độ nhanh hơn và với ít cơ chế bảo vệ hơn, trong khi tin rằng tính minh bạch on-chain là đủ để thay thế tất cả các lớp kiểm soát kia.

Aave’s core pool utilisation đạt 100% sau vụ tấn công, tức là người gửi tiền muốn rút ETH về không rút được. Trong tài chính truyền thống, điều đó đồng nghĩa với bank run.

Aave’s core pool utilisation là tỷ lệ phần trăm tiền trong pool của Aave đang được cho vay ra ngoài so với tổng số tiền gửi vào.

Anh em hình dung Aave như một cái hồ chứa nước. Người gửi tiền đổ nước vào, người đi vay múc nước ra dùng. Khi utilisation đạt 100% có nghĩa là toàn bộ nước trong hồ đã được múc ra hết, không còn một giọt nào để người gửi tiền rút về nữa.

Trong vụ Kelp, kẻ tấn công vay ra một lượng ETH khổng lồ bằng cách dùng token giả làm tài sản thế chấp, đẩy utilisation lên 100%. Lúc đó những người gửi tiền thật sự vào Aave muốn rút ETH về không rút được vì không còn ETH trong pool. Đó là lý do mình gọi đây là bank run, về bản chất không khác gì cảnh người dân xếp hàng trước ngân hàng đòi rút tiền mà ngân hàng không có tiền để trả.

Con số đáng lo hơn cả vụ hack

Tổng thiệt hại từ hai vụ lớn gần nhất là 292 triệu từ Kelp và 285 triệu từ Drift ba tuần trước đó, cộng lại hơn nửa tỷ USD trong 21 ngày từ các giao thức mà ngành vẫn gọi là blue chip.

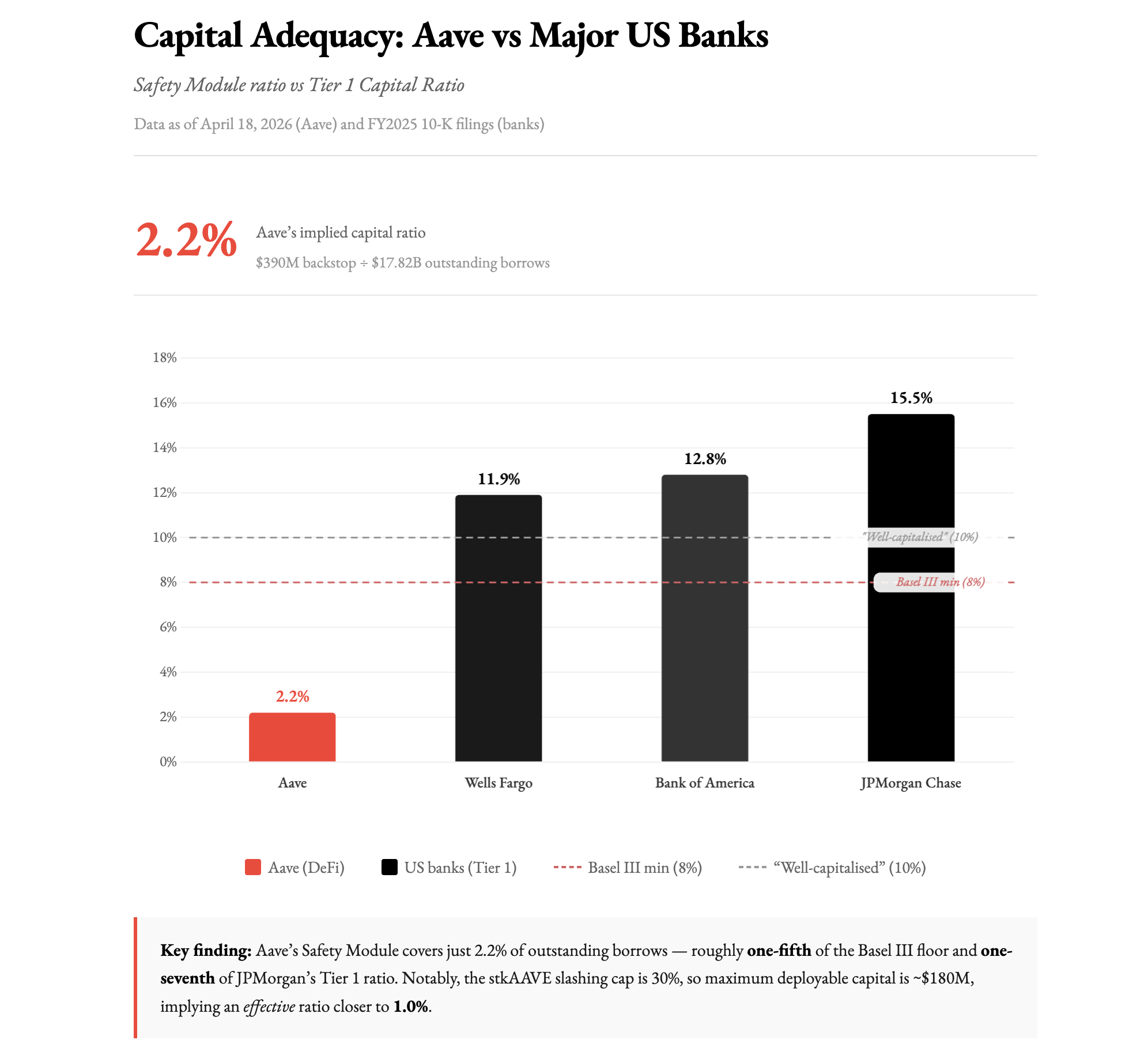

Nhưng con số đáng lo hơn lại nằm ở chỗ khác. Aave có một cái gọi là Safety Module, về cơ bản đây là quỹ dự phòng để bù thiệt hại nếu hệ thống bị thủng. Ngày 18/4, quỹ đó có 390 triệu USD. Nghe có vẻ nhiều cho đến khi anh em nhìn vào thông số khác.

Tổng nợ đang lưu hành trên Aave lúc đó là 17.82 tỷ USD. Tức là quỹ dự phòng chỉ tương đương 2.2% tổng nợ, trong khi chuẩn Basel III yêu cầu ngân hàng thương mại phải giữ tối thiểu 8% và JPMorgan đang chạy ở mức 15.5%.

Tệ hơn nữa, toàn bộ con số 390 triệu USD không thể nói dùng là dùng được ngay. Cơ chế của Aave giới hạn tối đa chỉ được dùng 30% quỹ này để bù thiệt hại, tức là thực tế chỉ có khoảng 117-180 triệu USD có thể huy động. Tỷ lệ bảo vệ thực còn lại gần 1% – trong khi ngân hàng truyền thống tệ nhất cũng phải giữ gấp tám lần con số đó theo luật.

Về bản chất, các dự án có thể ứng dụng các giải pháp kỹ thuật không quá phức tạp. Ta có thể dùng cấu hình multi-DVN thay vì 1-of-1. Giảm LTV với các tài sản chưa được kiểm chứng. Đặt supply cap thật sự có ý nghĩa giới hạn.

Không ai trong ngành được thưởng vì đặt câu hỏi nhàm chán như “chuyện gì xảy ra nếu bridge chỉ có một người xác nhận?” Không ai, ngoại trừ kẻ tấn công ngày 18/4 – người đã đặt đúng câu hỏi đó và bỏ túi 292 triệu USD làm câu trả lời.

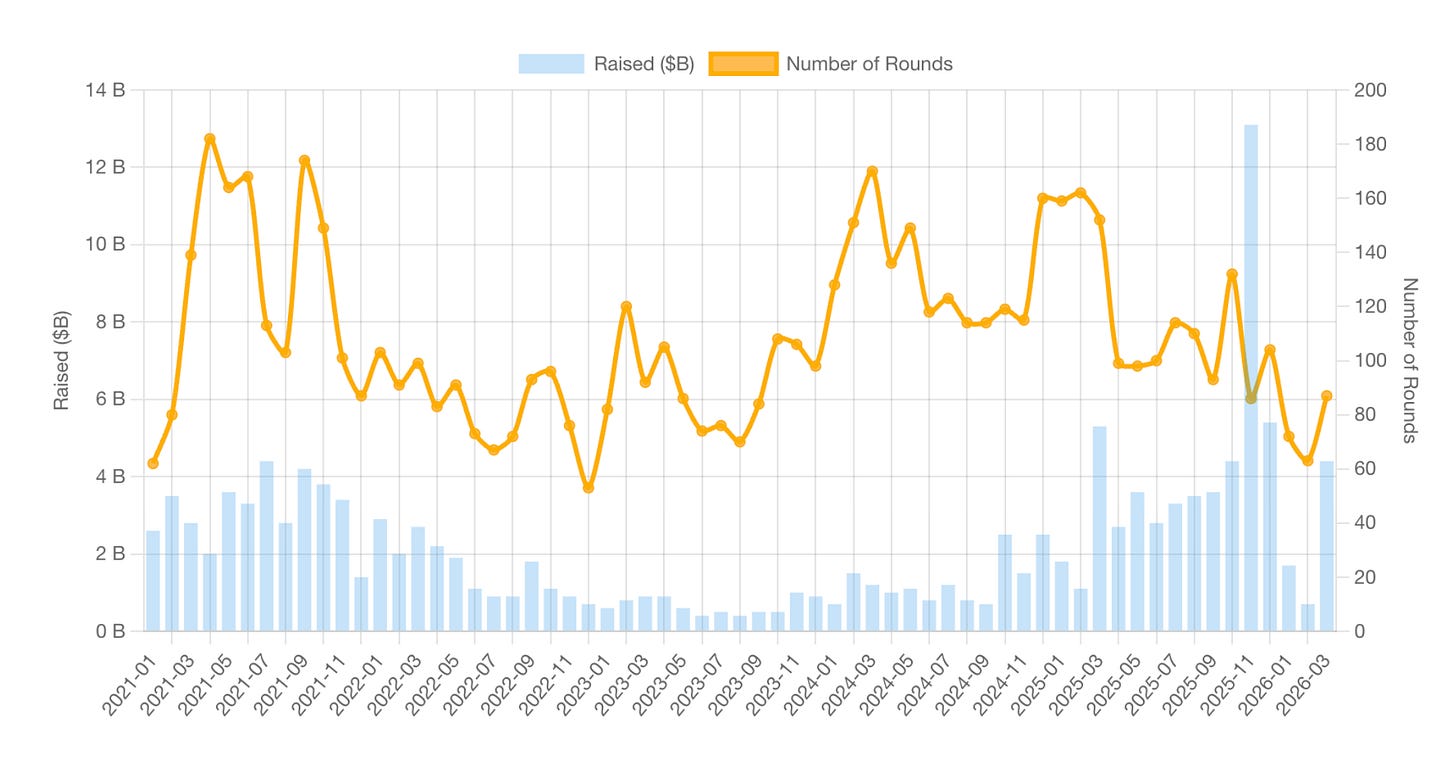

Trong Q1/2026, số thương vụ đầu tư VC vào crypto giảm 48.9% so với cùng kỳ, từ 358 vòng xuống còn 183. Trong cùng quý đó, các công ty AI gọi được 242 tỷ USD, chiếm khoảng 80% tổng vốn đầu tư mạo hiểm toàn cầu.

Vốn đáng lẽ phải đổ vào việc vá những lỗ hổng cấu trúc của DeFi đang chạy sang chỗ hấp dẫn hơn nhiều.

Trong khi đó, DeFi cần sửa rất nhiếu thứ như giảm tỷ lệ cho vay xuống mức thận trọng hơn, yêu cầu bridge phải có nhiều bên xác nhận độc lập thay vì một, xây quỹ bảo hiểm ổn định, kiểm toán lại các thông số cấu hình mà không ai thèm đọc.

Những thứ đó không hấp dẫn, không có câu chuyện hay để kể với nhà đầu tư và chắc chắn không xuất hiện trong bất kỳ deck gọi vốn nào. Hệ quả là những lỗ hổng đó tiếp tục tồn tại cho đến khi có người tìm ra cách khai thác chúng, như kẻ tấn công ngày 18/4 đã làm.

Vụ Kelp không phải lỗi bảo mật thông thường. Đây là kết quả tự nhiên của sáu năm DeFi tin rằng minh bạch on-chain là đủ để thay thế kiểm soát rủi ro thực sự, và cứ mỗi 18 tháng lại tái chứng minh điều đó trên một con số lớn hơn lần trước.

Nội dung này không phải tư vấn đầu tư hay pháp lý.

Một số bài viết khác:

- Thị trường crypto Q1/2026: Chuyện gì đang xảy ra?

- Iran thu 2 triệu USD tiền phí qua eo biển Hormuz bằng Bitcoin: Crypto trở thành quy chuẩn mới?

- Arthur Hayes: Năm 2026 không phải là năm để trade?

Thong Dinh

Thong Dinh