Một phần mềm độc hại đánh cắp thông tin mới có tên ‘Mystic Stealer’, đã được quảng bá trên các diễn đàn hack và thị trường darknet kể từ tháng 4 năm 2023, nhanh chóng thu hút được sự chú ý trong cộng đồng tội phạm mạng.

Phần mềm độc hại, được thuê với giá 150 đô la/tháng, nhắm mục tiêu 40 trình duyệt web, 70 tiện ích mở rộng trình duyệt, 21 ứng dụng tiền điện tử, 9 ứng dụng quản lý mật khẩu và MFA, 55 tiện ích mở rộng trình duyệt tiền điện tử, thông tin đăng nhập Steam và Telegram, v.v.

Các báo cáo về Mystic Stealer, được xuất bản gần như đồng thời trong một báo cáo chung giữa InQuest và Zscaler và một báo cáo riêng của Cyfirma , cảnh báo về sự xuất hiện của phần mềm độc hại mới, mức độ tinh vi của nó và những gì dường như là sự gia tăng doanh số bán hàng mang lại nhiều chiến dịch trực tuyến mới .

Mystic Stealer trỗi dậy

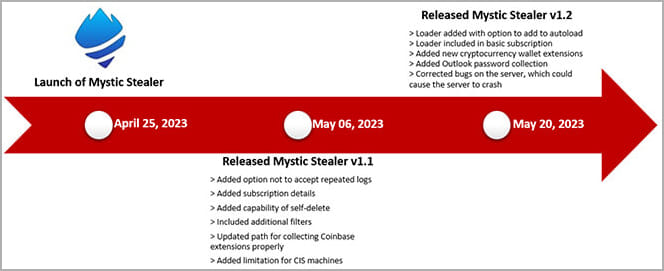

Mystic Stealer ra mắt phiên bản 1.0 vào cuối tháng 4 năm 2023 nhưng nhanh chóng được nâng cấp lên phiên bản 1.2 vào cuối tháng 5, cho thấy dự án đang có sự phát triển tích cực.

Người bán đã quảng cáo phần mềm độc hại mới trên nhiều diễn đàn hack, bao gồm WWH-Club, BHF và XSS, cho những cá nhân quan tâm thuê nó với giá đăng ký cạnh tranh là 150 USD mỗi tháng hoặc 390 USD mỗi quý.

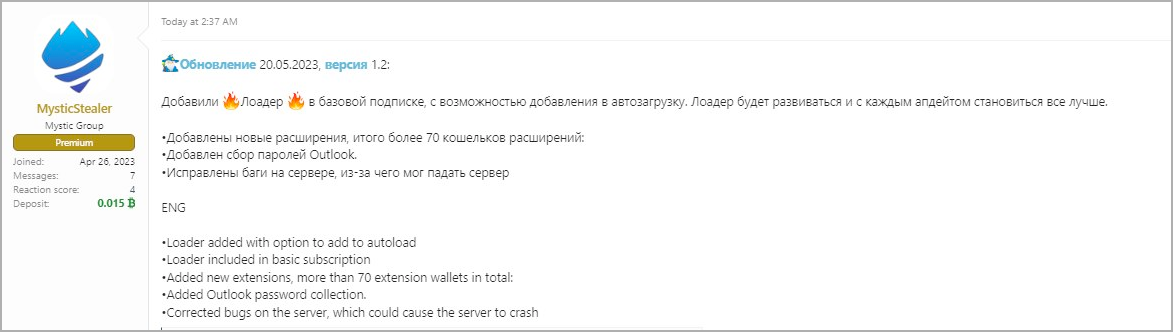

Dự án cũng vận hành một kênh Telegram (Mystic Stealer News), nơi thảo luận về tin tức phát triển, yêu cầu tính năng và các chủ đề liên quan khác.

Được biết, người tạo ra phần mềm độc hại mới chấp nhận phản hồi từ các thành viên lâu đời của cộng đồng hack ngầm và công khai mời họ chia sẻ các đề xuất để cải thiện Mystic.

Cyfirma báo cáo rằng những người kỳ cựu trong nhóm đã xác minh tính hiệu quả của phần mềm độc hại và xác nhận rằng mặc dù ở trạng thái phát triển ban đầu, nhưng nó là một kẻ đánh cắp thông tin mạnh mẽ.

chi tiết kỹ thuật

Mystic Stealer có thể nhắm mục tiêu tất cả các phiên bản Windows, bao gồm XP đến 11, hỗ trợ kiến trúc hệ điều hành 32 và 64-bit.

Phần mềm độc hại này không cần bất kỳ phần phụ thuộc nào, do đó dấu vết của nó trên các hệ thống bị nhiễm là rất ít, trong khi nó hoạt động trong bộ nhớ để tránh bị các sản phẩm chống vi-rút phát hiện.

Hơn nữa, Mystic thực hiện một số kiểm tra chống ảo hóa, như kiểm tra chi tiết CPUID để đảm bảo nó không được thực thi trong môi trường sand box.

Tác giả của Mystic đã thêm một loại trừ cho các quốc gia thuộc Cộng đồng các quốc gia độc lập (CIS) (trước đây là Liên Xô), điều này có thể chỉ ra nguồn gốc của phần mềm độc hại mới.

Báo cáo của Zscaler/InQuest nói rằng một hạn chế khác do người tạo đặt ra là ngăn phần mềm độc hại chạy các bản dựng cũ hơn một ngày cụ thể, có thể để giảm thiểu khả năng tiếp xúc của phần mềm độc hại với các nhà nghiên cứu bảo mật.

Bắt đầu từ ngày 20 tháng 5 năm 2023, tác giả của phần mềm độc hại đã thêm chức năng trình tải cho phép Mystic tìm nạp các tải trọng bổ sung từ máy chủ C2.

Tất cả giao tiếp với C2 được mã hóa bằng giao thức nhị phân tùy chỉnh qua TCP, trong khi tất cả dữ liệu bị đánh cắp được gửi trực tiếp đến máy chủ mà không cần lưu trữ trước trên đĩa.

Đây là một cách tiếp cận bất thường đối với phần mềm độc hại đánh cắp thông tin nhưng lại giúp Mystic tránh bị phát hiện.

Người vận hành có thể định cấu hình tối đa bốn điểm cuối C2 để có khả năng phục hồi, được mã hóa bằng thuật toán dựa trên XTEA đã sửa đổi.

khả năng đánh cắp

Trong lần thực thi đầu tiên, Mystic thu thập thông tin về hệ điều hành và phần cứng, đồng thời chụp ảnh màn hình, gửi dữ liệu đến máy chủ C2 của kẻ tấn công.

Tùy thuộc vào hướng dẫn mà nó nhận được, phần mềm độc hại sẽ nhắm mục tiêu dữ liệu cụ thể hơn được lưu trữ trong trình duyệt web, ứng dụng, v.v.

Báo cáo của Zscaler và Inquest cung cấp danh sách đầy đủ các ứng dụng được nhắm mục tiêu, bao gồm các trình duyệt web phổ biến, trình quản lý mật khẩu và ứng dụng ví tiền điện tử.

Các mục đáng chú ý trong danh sách bao gồm:

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Opera

- Vivaldi

- Brave-Browser

- Binance

- Exodus

- Bitcoin

- Litecoin

- Electrum

- Authy 2FA

- Gauth Authenticator

- EOS Authenticator

- LastPass: Free Password Manager

- Trezor Password Manager

- RoboForm Password Manager

- Dashlane — Password Manager

- NordPass Password Manager & Digital Vault

- Browserpass

- MYKI Password Manager & Authenticator

Mặc dù tương lai của Mystic Stealer vẫn đang được tranh luận, nhưng xét đến tính chất dễ thay đổi của các dự án MaaS bất hợp pháp, sự xuất hiện của nó báo hiệu rủi ro gia tăng cho người dùng và tổ chức.

Việc bổ sung một trình tải gần đây có thể giúp các nhà khai thác Mystic loại bỏ các tải trọng như ransomware vào các máy tính bị xâm nhập, vì vậy cần hết sức thận trọng khi tải xuống phần mềm từ internet.